Durum tüketme saldırıları olarak da bilinen protokol saldırıları, aşırı tüketen sunucu kaynakları ve/veya güvenlik duvarları ve yük dengeleyiciler gibi ağ ekipmanı kaynaklarını hizmet kesintisine sebebiyet verir.

Protokol saldırıları, saldırının yapıldığı hedefi erişilemez kılmak için protokol katmanlarından 3. ve 4. katmanlarındaki zayıflıkları kullanır.

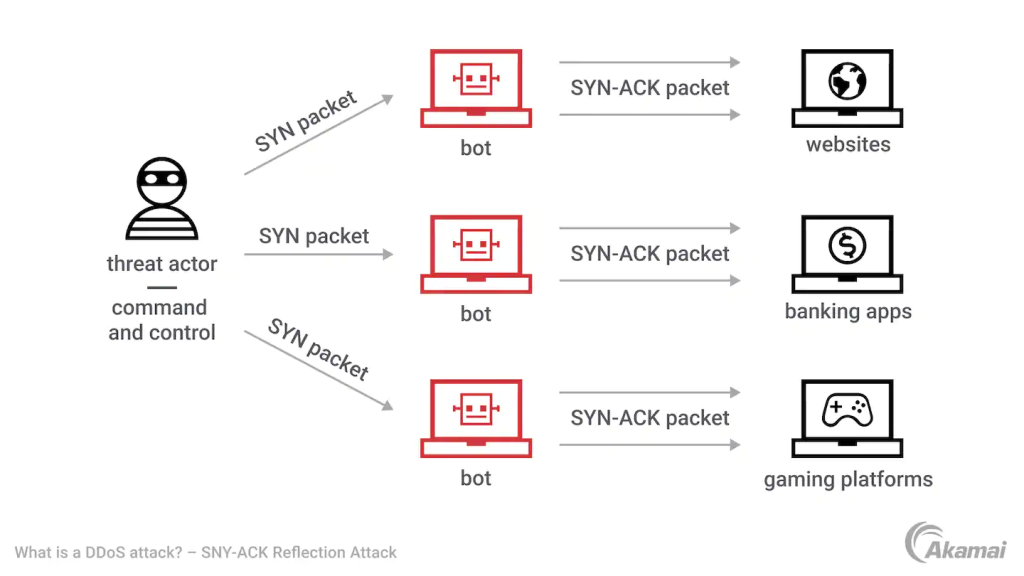

SYN Flood

Malzeme odasındaki bir işçinin mağazanın önünden talep almasına benzer.

Çalışan bir talep alır, gidip paketi alır ve paketi öne çıkarmadan önce onay bekler. Çalışan daha sonra, daha fazla paket taşıyamaz hale gelene, bunalıma girene ve istekler yanıtsız kalmaya başlayana kadar onaylanmadan çok daha fazla paket isteği alır.

Bu saldırı, bir hedefe sahte kaynak IP adresleriyle çok sayıda TCP “İlk Bağlantı İsteği” SYN paketi göndererek, iki bilgisayarın bir ağ bağlantısı başlattığı iletişim dizisi olan TCP el sıkışmasından yararlanır.

Hedef makine her bağlantı isteğine yanıt verir ve ardından el sıkışmanın asla gerçekleşmeyen son adımını bekleyerek hedefin süreç içindeki kaynaklarını tüketir.

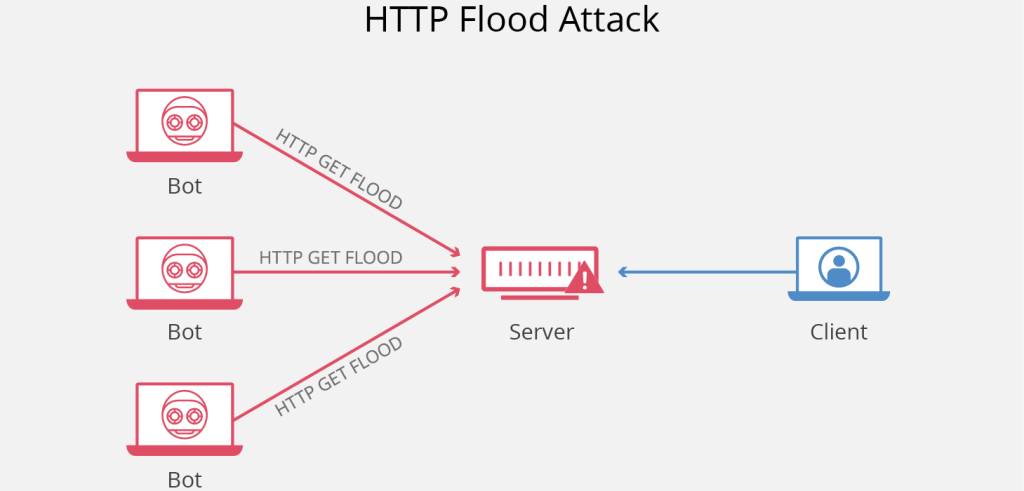

HTTP Flood

Bu saldırı, birçok farklı bilgisayarda aynı anda bir web tarayıcısında yenileme düğmesine tekrar tekrar basmaya benzer; çok sayıda HTTP isteği sunucuya akarak hizmet reddine neden olur.

Bu saldırı türü, basitten karmaşığa doğru değişir.

Daha basit uygulamalar, aynı saldırı IP adresleri, yönlendiriciler ve kullanıcı aracıları aralığına sahip bir URL’ye erişebilir. Karmaşık sürümler, çok sayıda saldıran IP adresi kullanabilir ve rastgele yönlendirenler ve kullanıcı aracıları kullanarak rastgele url’leri hedefleyebilir.

IP Flood

IP Flood, tek bir cihazı veya tüm ağı etkileyebilen bir tür kötü niyetli saldırıdır. Bir aygıtın istek gönderme veya veri işleme gibi olağan işlevlerini gerçekleştirmesini engellemeyi amaçlayan bir Hizmet Reddi (DoS) saldırısıdır. Bir IP (flood) sel saldırısında, sistem mevcut tüm bant genişliğini kullanarak ve gerçek kullanıcıların erişimini reddederek verilerle dolup taşar.

Peki bir IP Flood saldırısı nasıl gerçekleşir?

Genellikle çalıştırılabilir bir uygulama veya istekleri yapan bir kod parçası kullanılarak gerçekleştirilir. Kötü amaçlı yazılım önce kurbanla bağlantı kurar, ardından bir dizi ping sorgusu gönderir (yankı istek paketleri olarak da bilinir). Bu ping istekleri, alıcının sistemi arızalanana kadar gönderilmeye devam eder. Bir makinenin veya ağın birkaç ping girişimini tolere edebileceğini düşünebilirsiniz, ancak bir IP Flood saldırısı saniyede yüzlerce istek gerektirebilir.

IP Flooding, kurbanın veya sistemin verilerle dolup taştığı, mevcut tüm bant genişliğini kullandığı ve meşru kullanıcıların sisteme erişmesini engellediği bir tür DoS saldırısıdır. Layman’ın terimleriyle, bir cihazın mevcut tüm verileri kullanabileceği ve diğer cihazların bağlanmasını engelleyebileceği anlamına gelir. IP Flood detection özelliği açıldığında, yönlendiriciniz (cihazınız) ağınızı su basmaya çalışan kötü amaçlı cihazları algılayabilir ve önleyebilir.

DNS Flood

DNS (Domain Name System) sunucuları, İnternet’in “telefon defterleridir” ve İnternet içeriğine erişmek için İnternet cihazlarının belirli web sunucularını arayabildikleri yoldur. DNS (flood) taşması, bir saldırganın belirli bir etki alanının DNS sunucularını o etki alanı için DNS çözümlemesini bozmak amacıyla sel bastığı bir tür dağıtılmış hizmet reddi saldırısıdır (DDoS).

Bir kullanıcı telefon rehberini bulamazsa, belirli bir kaynağı aramak için adrese bakamaz. Bir DNS flood saldırısı, DNS çözümlemesini kesintiye uğratarak bir web sitesinin, API’nin veya web uygulamasının meşru trafiğe yanıt verme becerisini tehlikeye atar. DNS sel saldırılarını normal yoğun trafikten ayırt etmek zor olabilir çünkü büyük trafik hacmi genellikle çok sayıda benzersiz konumdan gelir ve etki alanındaki gerçek kayıtları sorgulayarak yasal trafiği taklit eder.